Đã giải quyết! Tấn công mạng là gì? Làm thế nào để ngăn chặn các cuộc tấn công mạng?

Resolved What Is A Cyber Attack How To Prevent Cyber Attacks

Một cuộc tấn công mạng là gì? Để trả lời câu hỏi này, bài đăng này sẽ hiển thị cho bạn các loại tấn công mạng khác nhau để minh họa các đặc điểm của chúng và giúp bạn xác định chúng. Ngoài ra, trong bài viết này trên Trang web MiniTool , chúng tôi sẽ cung cấp một số phương pháp có sẵn để ngăn chặn các cuộc tấn công mạng.Tấn công mạng là gì?

Một cuộc tấn công mạng là gì? Tấn công mạng là mô tả chung về một loạt các hoạt động mạng, sử dụng các loại công cụ và kỹ thuật để đánh cắp, tiết lộ, thay đổi hoặc phá hủy dữ liệu. Tất nhiên, theo thời gian, tin tặc có thể thực hiện các loại hoạt động độc hại trên Internet nhằm mục đích có lợi và phá hoại.

Tin tặc đã khám phá nhiều phương pháp khác nhau để xâm nhập vào hệ thống của nạn nhân. Đôi khi, nó có thể được phát triển để tấn công bừa bãi vào mục tiêu và không ai biết ai sẽ là nạn nhân tiếp theo.

Có ba động cơ chính kích hoạt tội phạm mạng:

Những kẻ tấn công có xu hướng tìm kiếm tiền thông qua hành vi trộm cắp hoặc tống tiền. Họ có thể đánh cắp dữ liệu của bạn để trao đổi kinh doanh, hack vào tài khoản ngân hàng để lấy trộm tiền trực tiếp hoặc tống tiền nạn nhân.

Thông thường, những hacker đó có những mục tiêu cụ thể để bắt đầu cuộc tấn công, chẳng hạn như đối thủ của họ. Mối hận thù cá nhân có xu hướng là lý do chính cho hoạt động này. Hoạt động gián điệp của công ty có thể đánh cắp tài sản trí tuệ để đạt được lợi thế không công bằng so với đối thủ cạnh tranh. Một số tin tặc sẽ khai thác các lỗ hổng của hệ thống để cảnh báo những người khác về chúng.

Những tin tặc đó hầu hết là những chuyên gia lành nghề hơn. Họ có thể được đào tạo và sau đó tham gia vào chiến tranh mạng, khủng bố mạng hoặc chủ nghĩa tấn công mạng. Các mục tiêu tấn công tập trung vào các cơ quan chính phủ hoặc cơ sở hạ tầng quan trọng của kẻ thù.

Ít nhiều, mọi người có thể vô tình gặp phải một số cuộc tấn công mạng. Vậy các loại tấn công mạng phổ biến là gì? Để giúp bạn phân biệt rõ hơn các loại khác nhau, phần tiếp theo sẽ minh họa từng loại một.

Các loại tấn công mạng phổ biến

Các cuộc tấn công mạng ngày càng gia tăng, cùng với việc số hóa hoạt động kinh doanh ngày càng trở nên phổ biến trong những năm gần đây. Có hàng tá loại tấn công mạng và chúng tôi sẽ liệt kê một số loại phổ biến gây nhiều rắc rối cho mọi người.

Tấn công phần mềm độc hại

Phần mềm độc hại thường xuất hiện dưới dạng phần mềm độc hại để thực hiện một loạt hành động phi lý thuyết trên hệ thống của nạn nhân. Quy trình này được thiết kế nhằm gây hại cho máy tính, máy chủ, máy khách hoặc mạng và cơ sở hạ tầng máy tính.

Thật khó để nhận ra những động thái này và theo ý định cũng như phương pháp xâm nhập của chúng, chúng có thể được phân thành một số loại khác nhau, bao gồm vi-rút, sâu, Trojan, phần mềm quảng cáo, phần mềm gián điệp, ransomware, v.v.

Những ví dụ được liệt kê đó là những vấn đề phổ biến nhất mà mọi người có thể gặp phải. Trong những năm qua với sự phát triển tốc độ cao của truyền thông điện tử, nó đã trở thành một kênh tấn công thuộc nhiều loại mới, chẳng hạn như email, văn bản, dịch vụ mạng dễ bị tấn công hoặc các trang web bị xâm nhập.

Nếu bạn muốn biết cách xác định các dấu hiệu của phần mềm độc hại trên máy tính, bài đăng này sẽ hữu ích: Dấu hiệu có thể có của phần mềm độc hại trên máy tính là gì? Hơn 6 triệu chứng .

Tấn công lừa đảo

Các cuộc tấn công lừa đảo thường có nghĩa là dữ liệu nhạy cảm của bạn, đặc biệt là tên người dùng, mật khẩu, số thẻ tín dụng, thông tin tài khoản ngân hàng, v.v., có thể bị tin tặc tấn công. Họ có thể sử dụng và bán thông tin đó để thu lợi. Hầu hết mọi người dễ bị mắc kẹt vào cạm bẫy này vì các email, liên kết hoặc trang web không xác định.

Tấn công lừa đảo

Lừa đảo trực tuyến là thuật ngữ chung để chỉ các cuộc tấn công mạng được thực hiện qua email, SMS hoặc cuộc gọi điện thoại nhằm lừa đảo nhiều người, trong khi nếu cuộc tấn công này nhắm vào mục tiêu nạn nhân cụ thể thì chúng tôi sẽ đặt tên là lừa đảo trực tuyến. Các kênh tấn công đó được sửa đổi để nhắm mục tiêu cụ thể đến nạn nhân đó, việc này đòi hỏi nhiều suy nghĩ và thời gian hơn để đạt được mục tiêu so với lừa đảo.

Tấn công lừa đảo cá voi

Cuộc tấn công lừa đảo cá voi là một cuộc tấn công lừa đảo có mục tiêu cao. Tương tự như cuộc tấn công lừa đảo trực tuyến, nó xảy ra khi kẻ tấn công sử dụng các phương pháp lừa đảo trực tuyến để theo đuổi một mục tiêu lớn, nổi tiếng, chẳng hạn như các giám đốc điều hành cấp cao.

Họ có thể giả dạng là thực thể đáng tin cậy để nạn nhân có thể chia sẻ thông tin rất nhạy cảm với tài khoản lừa đảo.

Tấn công từ chối dịch vụ phân tán (DDoS)

Cuộc tấn công DDoS là một cuộc tấn công mạng được thiết kế để gây ảnh hưởng hoặc lấn át tính khả dụng của hệ thống mục tiêu bằng cách tạo ra một số lượng lớn gói hoặc yêu cầu. Tương tự, một cuộc tấn công từ chối dịch vụ (DoS) có thể thực hiện điều tương tự để tắt máy hoặc mạng, khiến người dùng dự định không thể truy cập được.

Hai cuộc tấn công này có điểm khác nhau và nếu bạn muốn tìm hiểu về nó, bạn có thể đọc bài đăng này: DDoS và DoS | Sự khác biệt là gì và cách ngăn chặn chúng .

Tấn công tập lệnh chéo trang (XSS)

Trong quá trình này, kẻ tấn công chèn một tập lệnh thực thi độc hại vào mã của ứng dụng hoặc trang web đáng tin cậy, sau đó gửi một liên kết độc hại đến người dùng và lừa người dùng nhấp vào liên kết để khởi động một cuộc tấn công XSS.

Sau đó, ứng dụng hoặc trang web bị chuyển đổi sẽ bắt đầu liên kết độc hại do thiếu quá trình dọn dẹp dữ liệu thích hợp và sau đó kẻ tấn công có thể đánh cắp cookie phiên hoạt động của người dùng.

Tấn công trung gian (MITM)

Đúng như tên gọi, cuộc tấn công man-in-the-middle có nghĩa là kẻ tấn công đang ở giữa cuộc trò chuyện giữa người dùng và ứng dụng để nghe trộm thông tin cá nhân. Thông thường, hacker sẽ nhắm mục tiêu vào người dùng các ứng dụng tài chính, trang thương mại điện tử, v.v..

Botnet

Khác với các cuộc tấn công khác, botnet là những máy tính đã bị nhiễm phần mềm độc hại và nằm dưới sự kiểm soát của kẻ tấn công. Những máy tính botnet đó có thể được điều khiển để thực hiện một loạt hoạt động bất hợp pháp, chẳng hạn như đánh cắp dữ liệu, gửi thư rác và tấn công DDoS.

Rào cản trong việc tạo ra botnet cũng đủ thấp để biến nó trở thành một hoạt động kinh doanh sinh lợi đối với một số nhà phát triển phần mềm. Đó là lý do tại sao nó đã trở thành một trong những cuộc tấn công phổ biến nhất.

Phần mềm tống tiền

Phần mềm tống tiền là phần mềm độc hại có thể xâm nhập vào hệ thống của bạn và mã hóa các tệp của bạn để ngăn người dùng truy cập vào các tệp trên máy tính của họ. Sau đó, tin tặc sẽ yêu cầu thanh toán tiền chuộc cho khóa giải mã. Ngoài ra, một số tiền chuộc sẽ khóa hệ thống mà không làm hỏng bất kỳ tệp nào cho đến khi trả tiền chuộc.

Tấn công tiêm nhiễm SQL

Cuộc tấn công này có thể tìm kiếm lỗ hổng bảo mật web và sử dụng kỹ thuật chèn mã để can thiệp vào các truy vấn mà ứng dụng thực hiện đối với cơ sở dữ liệu của nó. Kiểu tấn công này tập trung vào việc tấn công các trang web nhưng cũng có thể được sử dụng để tấn công bất kỳ loại cơ sở dữ liệu SQL nào.

Khai thác Zero-Day

Khai thác zero-day là một thuật ngữ rộng để mô tả các hoạt động tấn công trong đó tin tặc có thể lợi dụng các lỗ hổng bảo mật đó để thực hiện một cuộc tấn công hệ thống/web/phần mềm. Zero-day có nghĩa là nạn nhân hoặc nhà cung cấp phần mềm không có thời gian để phản ứng và sửa lỗi này.

Giải thích URL

Kiểu tấn công này còn có thể được gọi là ngộ độc URL. Tin tặc thường thao túng và sửa đổi URL bằng cách thay đổi ý nghĩa trong khi vẫn giữ nguyên cú pháp. Bằng cách này, kẻ tấn công có thể truy cập và thăm dò máy chủ web và lấy thêm thông tin. Kiểu tấn công này cực kỳ phổ biến với các trang web dựa trên CGI.

Giả mạo DNS

Việc giả mạo Máy chủ tên miền (DNS) có thể lừa mọi người vào một trang web lừa đảo, độc hại bằng cách thao túng các bản ghi DNS. Đôi khi, bạn có thể thấy trang web mục tiêu của mình sẽ được chuyển hướng đến một trang mới trông giống hệt nơi bạn muốn đến.

Tuy nhiên, tin tặc có thể giăng bẫy để dụ bạn đăng nhập vào tài khoản chính hãng của mình và tiết lộ nhiều thông tin nhạy cảm hơn. Họ có thể lợi dụng cơ hội để cài đặt virus hoặc sâu vào hệ thống của bạn, gây ra một số kết quả không mong muốn.

Tấn công vũ phu

Các cuộc tấn công vũ phu có nghĩa là một số người, có thể là người lạ, tin tặc hoặc kẻ thù, cố gắng truy cập vào máy tính của nạn nhân bằng cách thử tất cả mật khẩu mà họ cho rằng nạn nhân có thể đặt cho máy tính.

Thông thường, trước khi làm điều đó, tin tặc sẽ lần theo mọi manh mối trên mạng xã hội và thông tin trực tuyến của bạn để suy ra mật khẩu của bạn. Vì vậy, đừng tiết lộ thông tin cá nhân của bạn cho công chúng.

Ngựa thành Troy

Trojan Horse thường cải trang thành phần mềm hợp pháp và vô hại, nhưng một khi vi-rút được kích hoạt, vi-rút Trojan có thể khiến tội phạm mạng theo dõi bạn, đánh cắp dữ liệu và truy cập vào hệ thống của bạn. Nếu bạn muốn biết thêm về nó, bạn có thể đọc bài viết này: Virus Trojan là gì? Cách thực hiện diệt virus Trojan .

Làm thế nào để ngăn chặn các cuộc tấn công mạng?

Sau khi biết những ví dụ phổ biến về các cuộc tấn công mạng, bạn có thể tự hỏi làm thế nào để ngăn chặn các cuộc tấn công mạng một cách hiệu quả. Có một số lời khuyên hữu ích bạn có thể xem xét.

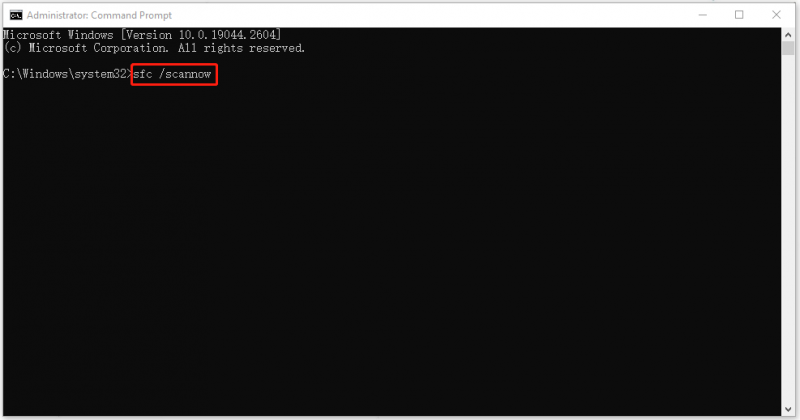

Mẹo 1: Luôn cập nhật Windows và phần mềm của bạn

Điều cần thiết là luôn cập nhật phần mềm và hệ thống của bạn. Các bản cập nhật được phát hành không chỉ có thể cung cấp các tính năng nâng cao và hoàn toàn mới mà còn khắc phục một số lỗi hệ thống hoặc phần mềm cũng như các vấn đề bảo mật được phát hiện trong các thử nghiệm trước đây. Nếu bạn bỏ cập nhật sang một bên, tin tặc có thể tìm ra những điểm yếu đó và nắm lấy cơ hội xâm nhập vào hệ thống của bạn.

Mẹo 2: Cài đặt tường lửa

Windows có tường lửa và phần mềm chống vi-rút tích hợp sẵn và tốt hơn hết bạn nên luôn luôn bảo vệ thực sự. Các tính năng có thể bảo vệ máy tính của bạn tốt hơn khỏi các cuộc tấn công mạng. Tuy nhiên, liệu nó có đủ để bảo vệ bạn trước mọi sự tấn công từ bên ngoài? Bạn có thể đọc bài viết này để biết thêm thông tin: Windows Defender có đủ không? Các giải pháp khác để bảo vệ PC .

Ngoài ra, bạn có thể chọn cài đặt khác phần mềm chống vi-rút của bên thứ ba đáng tin cậy hoặc tường lửa để tăng cường lá chắn bảo vệ.

Mẹo 3: Sử dụng xác thực đa yếu tố

Xác thực đa yếu tố (MFA) là gì? Nó là thành phần cốt lõi của chính sách quản lý quyền truy cập và nhận dạng mạnh mẽ. Trong quá trình đăng nhập này, MFA này yêu cầu người dùng nhập nhiều thông tin hơn là chỉ mật khẩu, điều này có thể bảo vệ dữ liệu cá nhân khỏi bị bên thứ ba trái phép truy cập.

Mẹo 4: Sao lưu dữ liệu thường xuyên

Đây là một trong những bước quan trọng nhất để bảo vệ dữ liệu quan trọng của bạn – thực hiện sao lưu thường xuyên. Trong trường hợp bị tấn công mạng, bạn cần có sao lưu dữ liệu để tránh thời gian ngừng hoạt động nghiêm trọng, mất dữ liệu và tổn thất tài chính nghiêm trọng.

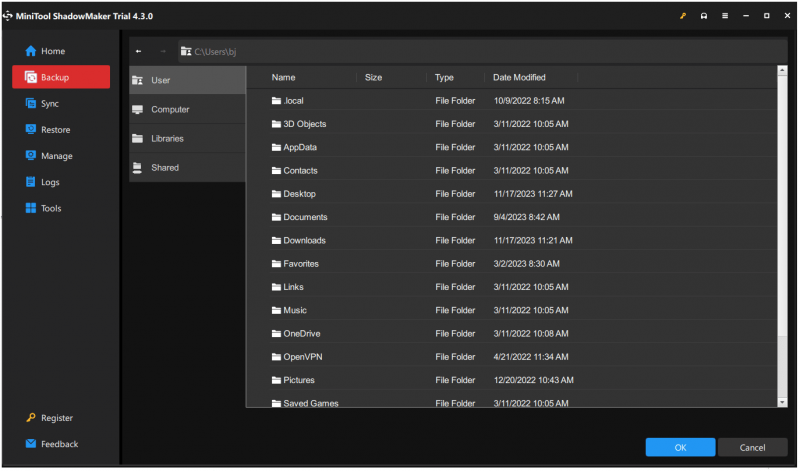

Một số người sẽ quên hoàn thành nhiệm vụ này và cho rằng nó nặng nề. Đừng lo lắng. Bạn có thể tin tưởng vào chuyên gia này phần mềm sao lưu – MiniTool ShadowMaker – để tập tin sao lưu , thư mục, phân vùng, đĩa và hệ thống của bạn.

Ngoài ra, bạn nên thử sử dụng sơ đồ sao lưu và cài đặt lịch trình để định cấu hình một sao lưu tự động . Bạn có thể đặt sao lưu tự động của mình để bắt đầu hàng ngày, hàng tuần, hàng tháng hoặc theo sự kiện và thử sao lưu gia tăng hoặc sao lưu khác biệt để tiết kiệm tài nguyên của bạn.

Tải xuống và cài đặt chương trình này trên PC của bạn và dùng thử miễn phí trong 30 ngày.

Bản dùng thử MiniTool ShadowMaker Bấm chuột để tải xuống 100% Sạch sẽ & An toàn

Bước 1: Khởi động chương trình và nhấn Giữ bản dùng thử để tiếp tục.

Bước 2: Trong Hỗ trợ tab, hãy nhấp vào NGUỒN để chọn những gì bạn muốn sao lưu, sau đó đi tới ĐIỂM ĐẾN phần để chọn nơi lưu trữ bản sao lưu, bao gồm Người dùng, Máy tính, Thư viện và Chia sẻ .

Bước 3: Sau đó bạn bấm vào Tùy chọn tính năng định cấu hình cài đặt sao lưu và nhấp vào Sao lưu ngay để bắt đầu nó ngay sau khi mọi thứ đã được thiết lập.

Mẹo 5: Thường xuyên thay đổi và tạo mật khẩu mạnh

Tốt hơn hết bạn nên thay đổi mật khẩu thường xuyên và sử dụng mật khẩu mạnh hơn, chẳng hạn như một số ký hiệu đặc biệt và các kết hợp số và từ khác nhau. Không sử dụng một số con số liên quan đến thông tin cá nhân của bạn như ngày sinh nhật hay số điện thoại vì dễ suy luận.

Mẹo 6: Sử dụng Wi-Fi an toàn

Một số người đã quen với việc kết nối với một số Wi-Fi không xác định ở nơi công cộng khi họ đang làm việc trong quán cà phê. Nó không an toàn chút nào. Bất kỳ thiết bị nào cũng có thể bị lây nhiễm khi kết nối với mạng và Wi-Fi công cộng này có thể dễ dàng bị hack một cách vô tình. Bạn cần cẩn thận.

Dòng dưới cùng:

Một cuộc tấn công mạng là gì? Sau khi đọc bài đăng này, bạn có thể có bức tranh tổng thể về các cuộc tấn công mạng. Hướng dẫn đầy đủ này rất hữu ích để giúp bạn phân biệt các loại tấn công mạng khác nhau và tìm ra cách thích hợp để ngăn chặn chúng.

Đối mặt với các vấn đề an ninh mạng ngày càng gia tăng, điều đầu tiên và quan trọng nhất bạn nên làm là chuẩn bị kế hoạch sao lưu cho dữ liệu quan trọng của mình. MiniTool ShdowMaker là những gì chúng tôi khuyên dùng. Nếu bạn có bất kỳ vấn đề nào với công cụ này, bạn có thể liên hệ với chúng tôi qua [email được bảo vệ] .

![6 cách ngăn uTorrent mở khi khởi động Windows 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/06/6-ways-stop-utorrent-from-opening-startup-windows-10.png)

![Cách gỡ cài đặt Microsoft Office Click-to-Run trên Windows 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/87/how-uninstall-microsoft-office-click-run-windows-10.jpg)

![Cách khắc phục Trình xử lý xem trước PDF không hoạt động [4 cách]](https://gov-civil-setubal.pt/img/blog/46/how-fix-pdf-preview-handler-not-working.png)

![Làm thế nào để giải quyết việc Fortnite không ra mắt? Đây là 4 giải pháp [Tin tức MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/78/how-solve-fortnite-not-launching.png)

![11 cách mở Windows Explorer trên Windows 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/64/11-ways-open-windows-explorer-windows-10.png)

![Tải xuống và cập nhật miễn phí trình điều khiển ASIO tốt nhất cho Windows 10 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/60/best-asio-driver-windows-10-free-download.png)